百米之外黑客也能控制你的无线鼠标

为了节省空间和操作方便,现在很多人都选择使用无线鼠标。但近日安全公司“巴士底狱”却发现了一个令人吃惊的事情:大多数无线鼠标和接收器之间的通信信息是没有加密的。根据这一特性,加上对漏洞的利用,黑客可以实现向百米之外的目标电脑的鼠标接收器发送信号,从而使目标电脑完全受控于黑客。

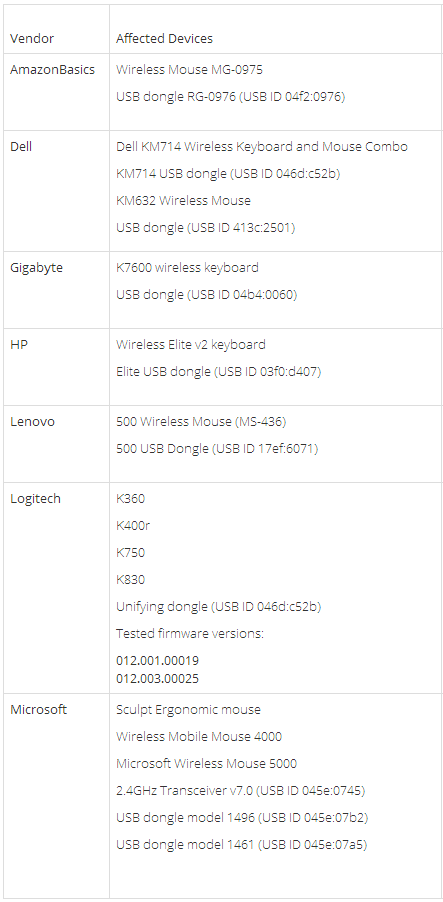

截至目前,还未收到用户反馈的此类鼠标被控事件。但由于事发突然,目测罗技、微软、联想、戴尔、技嘉、惠普等知名鼠标厂商无一幸免。现如今只有罗技推出了升级补丁。

攻击成本低,只需100元人民币

对于黑客在百里之外控制无线鼠标的原理,其实很好理解。大多数鼠标制造商为了用户的使用方便,对于所有产品都采用通用的协议。也就是说,如果你的接收器丢了,并不需要去重新买一套鼠标,只需要更换一个接收器便可继续使用。

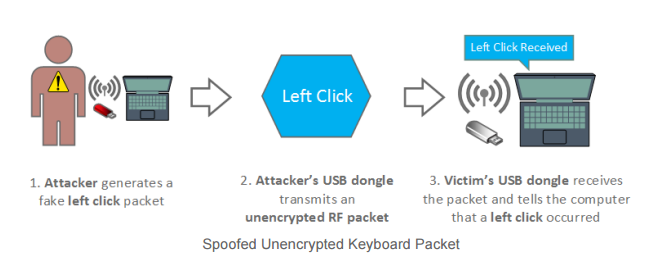

黑客就是利用这一特性,模拟同样的鼠标信号,让接收器误以为是一个新的鼠标接入,从而继续听从指挥。

当然,这其中也不是不需要任何技术水平的。用过无线鼠标的朋友都应该知道,新买的鼠标需要经过一个和接收器配对的过程才能使用,这个过程大概需要30秒。由于在入侵前,黑客是无法接触到目标电脑的,所以理论上是无法进行配对的。但“巴士底狱”的工作人员却发现了一个漏洞,可以强行绕过绝大多数鼠标的配对过程,而且仅仅需要一秒钟的时间就能配对成功。关键是,这套攻击设备也非常便宜,只需要15美元,约人民币100元左右。

键盘也不在话下

鼠标都已经被攻击了,那么键盘呢?很遗憾地告诉大家,大部分鼠标接收器同样可以用来接收键盘的信号。换言之,只要你伪装成键盘向接收器发信号,一样可以达到输入文字的效果。

这听起来真的令人毛骨悚然!下图是目前可能收到攻击的鼠标型号,有中枪的小伙伴们,需要提高一下警惕啊。或者可以换回有线鼠标,毕竟和酷炫的手感比起来,还是隐私安全最重要。